科学研究

科研动态

证据确凿!美国对我国授时中心发起网络攻击事

作者:365bet登录日期:2025/10/21 浏览:

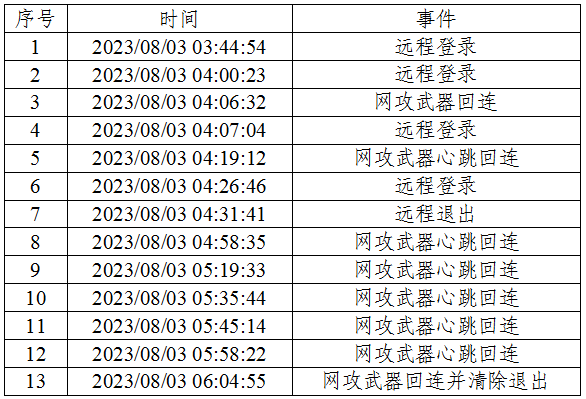

10月19日上午,美国国家安全局披露,国家安全局(以下简称NSA)对国家授时服务中心(以下简称“授时中心”)进行了重大网络攻击。国家互联网应急响应中心(CNCERT)通过分析判断和监测,掌握了本次攻击的总体情况。今天公布的具体技术细节如下: 1. 攻击概述。从2022年3月开始,美国国家安全局利用某国外品牌手机短信服务漏洞,秘密监控10余名国家授时中心工作人员,非法窃取手机通讯录、短信、相册、位置信息等数据。截至2023年4月,“三角”操作曝光前,美国国家安全局早在2017年就多次利用从国外品牌手机盗取的klogin原理攻击国家计时中心的电脑。北京时间凌晨刺探该网络的内部建设。 2023年8月至2024年6月,美国国家安全局有针对性地部署新型网络作战平台,对国家授时中心多个内部业务系统进行渗透活动,企图对高精度授时、导航系统等关键科技基础设施发起攻击。在整个事件中,美国国家安全局在战术理念、操作技术、加密通信、不杀生逃生等方面仍然展现了世界领先水平。为了误实施攻击,NSA利用普通数字商业证书、伪装Windows系统模块、代理网络通信等方式隐藏攻击和操作。通信采用多层加密,NSA利用网络攻击武器打造环回嵌套加密模式。加密强度远超传统TLS通信d 通信流量。解密和恢复更加困难;活动要有耐心、细心。在整个活动周期中,NSA 可以全面监控受控主机。文件更改、关机重启将全面排查异常原因;功能动态扩展,NSA会根据目标环境动态组合各种攻击武器并下发,表明统一攻击平台具有灵活的扩展性和目标适应能力。但创新的普遍缺乏和部分环节的薄弱表明,在受到各种曝光事件的阻击后,技术的迭代升级正面临瓶颈。 2.网络攻击流程在这次攻击中,NSA利用“三角测量行动”获取了授时中心计算机终端的登录凭据,进而获得控制权,部署定制的特殊网络攻击武器并根据授时中心网络环境不断升级网络攻击武器,进一步扩大网络攻击窃取范围,以达到对部队内部网络和关键信息系统进行长期渗透和窃取的目的。分类后发现,NSA总共使用了42种网络攻击武器,可分为前哨控制(“ehome_0cx”)、隧道建设(“back_eleven”)和数据盗窃(“new_dsz_implant”)三类。利用国外网络资产作为主控服务器,实施了千余次攻击。具体分为以下四个阶段:(1)2022年3月24日至2023年4月11日期间,NSA通过“三角测量”“价值”操作攻击并窃取授时中心10多个设备的机密。 2022年9月,攻击者通过前台获取了办公电脑的登录凭据登录服务时间网络管理员的手机,并使用凭证获取办公电脑的远程控制权限。 2023年4月11日至8月3日,攻击者利用匿名通信网络节点远程登录办公电脑共计80余次,并以此电脑为依据查看授时中心的网络环境。 2023年8月3日攻击过程(二)植入特殊网络攻击武器 2023年8月3日至2024年3月24日,攻击者在计算机管理计算机上植入“back_eleven”早期版本,窃取计算机管理数据,并在每次攻击后删除网络。网络攻击内存攻击攻击和操作。现阶段“back_eleven”功能尚不成熟,攻击者需要在每次启动前远程控制并关闭主机防病毒软件。关闭部分杀毒软件的记录(三)升级专项网络攻击2024年3月至2024年4月,攻击者针对计时中心网络环境定制升级网络攻击武器,植入各种新型网络攻击武器,实现对计算机的长期驻留和隐蔽控制。攻击者加载“ehome_0cx”、“back_eleven”、“new_dsz_implant”等20多个支撑功能模块,以及10多个网络攻击武器攻击文件。加载“EHOME_0CX”数据包内存 加载“new_dsz_implant”进程的“BACK_ELEVEN”进程加载内存。攻击者利用多种网络攻击武器相互配合,构建4层加密隧道,形成高度隐蔽、完备的网络攻击和窃密平台。网络攻击武器加密方式(四)内网横向渗透过程2024年5月至6月,攻击者利用“back_el连”利用计算机管理计算机作为跳板,攻击互联网认证服务器和防火墙。 6月13日9点,攻击激活“ehome_0计算机管理计算机上的“ehome_0cx”,植入“back_eleven”和“new_dsz_implant”,并以此为跳板窃取认证服务器数据。7月13日9:00,攻击激活计算机管理计算机上的“ehome_0cx”问题“back_eleven”和“new_dsz_implant”窃取数据。2024年6月13日网络窃取数据包的攻击3.网络攻击武器评估及 攻击者在本次网络攻击事件中总共使用了42个网络攻击武器、功能模块、恶意文件等。网络攻击的主要武器按功能可分为前哨控制和防御武器、隧道建设武器和数据窃取武器。 。根据该类主武器的资源加载路径,将其命名为“ehome_0cx” 攻击武器生成网络通信和传输数据 数据。使用数据传输数据 “Back_eleven”在攻击活动中开发的“New-DSZ-Implant” 4. 背景研究与分析(1) 技术功能详情 “The new-dsz-implant” 名称和字符串均已加密; Z加载的功能模块对比》(2)样本驻留模式“Ehome_0cx”的部分文件驻留程序通过改变inprocserver32键注册表值劫持了正常系统服务,并在正常系统程序启动之前加载,实现自身初始化。在HKEY_LOCAL_MACHINE\Software\CLASSES\CLSIDInProcServer32机器ID键的子键下。。 外层采用TLS协议加密,内层采用RSA+AES进行密钥通信和加密。在窃取数据的传输、功能模块的发布等关键阶段,各武器的配合是通过4层嵌套加密来实现的。这种多层嵌套的数据加密模式相比“nopen”使用的RSA+RC6加密模式有显着升级。 5. 代码 披露代码 2023年8月至2024年5月,美国使用的部分服务器IPr指挥控制如下: 总编辑:李远山 发言时请遵守新闻评论服务协议。

10月19日上午,美国国家安全局披露,国家安全局(以下简称NSA)对国家授时服务中心(以下简称“授时中心”)进行了重大网络攻击。国家互联网应急响应中心(CNCERT)通过分析判断和监测,掌握了本次攻击的总体情况。今天公布的具体技术细节如下: 1. 攻击概述。从2022年3月开始,美国国家安全局利用某国外品牌手机短信服务漏洞,秘密监控10余名国家授时中心工作人员,非法窃取手机通讯录、短信、相册、位置信息等数据。截至2023年4月,“三角”操作曝光前,美国国家安全局早在2017年就多次利用从国外品牌手机盗取的klogin原理攻击国家计时中心的电脑。北京时间凌晨刺探该网络的内部建设。 2023年8月至2024年6月,美国国家安全局有针对性地部署新型网络作战平台,对国家授时中心多个内部业务系统进行渗透活动,企图对高精度授时、导航系统等关键科技基础设施发起攻击。在整个事件中,美国国家安全局在战术理念、操作技术、加密通信、不杀生逃生等方面仍然展现了世界领先水平。为了误实施攻击,NSA利用普通数字商业证书、伪装Windows系统模块、代理网络通信等方式隐藏攻击和操作。通信采用多层加密,NSA利用网络攻击武器打造环回嵌套加密模式。加密强度远超传统TLS通信d 通信流量。解密和恢复更加困难;活动要有耐心、细心。在整个活动周期中,NSA 可以全面监控受控主机。文件更改、关机重启将全面排查异常原因;功能动态扩展,NSA会根据目标环境动态组合各种攻击武器并下发,表明统一攻击平台具有灵活的扩展性和目标适应能力。但创新的普遍缺乏和部分环节的薄弱表明,在受到各种曝光事件的阻击后,技术的迭代升级正面临瓶颈。 2.网络攻击流程在这次攻击中,NSA利用“三角测量行动”获取了授时中心计算机终端的登录凭据,进而获得控制权,部署定制的特殊网络攻击武器并根据授时中心网络环境不断升级网络攻击武器,进一步扩大网络攻击窃取范围,以达到对部队内部网络和关键信息系统进行长期渗透和窃取的目的。分类后发现,NSA总共使用了42种网络攻击武器,可分为前哨控制(“ehome_0cx”)、隧道建设(“back_eleven”)和数据盗窃(“new_dsz_implant”)三类。利用国外网络资产作为主控服务器,实施了千余次攻击。具体分为以下四个阶段:(1)2022年3月24日至2023年4月11日期间,NSA通过“三角测量”“价值”操作攻击并窃取授时中心10多个设备的机密。 2022年9月,攻击者通过前台获取了办公电脑的登录凭据登录服务时间网络管理员的手机,并使用凭证获取办公电脑的远程控制权限。 2023年4月11日至8月3日,攻击者利用匿名通信网络节点远程登录办公电脑共计80余次,并以此电脑为依据查看授时中心的网络环境。 2023年8月3日攻击过程(二)植入特殊网络攻击武器 2023年8月3日至2024年3月24日,攻击者在计算机管理计算机上植入“back_eleven”早期版本,窃取计算机管理数据,并在每次攻击后删除网络。网络攻击内存攻击攻击和操作。现阶段“back_eleven”功能尚不成熟,攻击者需要在每次启动前远程控制并关闭主机防病毒软件。关闭部分杀毒软件的记录(三)升级专项网络攻击2024年3月至2024年4月,攻击者针对计时中心网络环境定制升级网络攻击武器,植入各种新型网络攻击武器,实现对计算机的长期驻留和隐蔽控制。攻击者加载“ehome_0cx”、“back_eleven”、“new_dsz_implant”等20多个支撑功能模块,以及10多个网络攻击武器攻击文件。加载“EHOME_0CX”数据包内存 加载“new_dsz_implant”进程的“BACK_ELEVEN”进程加载内存。攻击者利用多种网络攻击武器相互配合,构建4层加密隧道,形成高度隐蔽、完备的网络攻击和窃密平台。网络攻击武器加密方式(四)内网横向渗透过程2024年5月至6月,攻击者利用“back_el连”利用计算机管理计算机作为跳板,攻击互联网认证服务器和防火墙。 6月13日9点,攻击激活“ehome_0计算机管理计算机上的“ehome_0cx”,植入“back_eleven”和“new_dsz_implant”,并以此为跳板窃取认证服务器数据。7月13日9:00,攻击激活计算机管理计算机上的“ehome_0cx”问题“back_eleven”和“new_dsz_implant”窃取数据。2024年6月13日网络窃取数据包的攻击3.网络攻击武器评估及 攻击者在本次网络攻击事件中总共使用了42个网络攻击武器、功能模块、恶意文件等。网络攻击的主要武器按功能可分为前哨控制和防御武器、隧道建设武器和数据窃取武器。 。根据该类主武器的资源加载路径,将其命名为“ehome_0cx” 攻击武器生成网络通信和传输数据 数据。使用数据传输数据 “Back_eleven”在攻击活动中开发的“New-DSZ-Implant” 4. 背景研究与分析(1) 技术功能详情 “The new-dsz-implant” 名称和字符串均已加密; Z加载的功能模块对比》(2)样本驻留模式“Ehome_0cx”的部分文件驻留程序通过改变inprocserver32键注册表值劫持了正常系统服务,并在正常系统程序启动之前加载,实现自身初始化。在HKEY_LOCAL_MACHINE\Software\CLASSES\CLSIDInProcServer32机器ID键的子键下。。 外层采用TLS协议加密,内层采用RSA+AES进行密钥通信和加密。在窃取数据的传输、功能模块的发布等关键阶段,各武器的配合是通过4层嵌套加密来实现的。这种多层嵌套的数据加密模式相比“nopen”使用的RSA+RC6加密模式有显着升级。 5. 代码 披露代码 2023年8月至2024年5月,美国使用的部分服务器IPr指挥控制如下: 总编辑:李远山 发言时请遵守新闻评论服务协议。 上一篇:华龙直播

下一篇:没有了

下一篇:没有了

相关文章

- 2025-10-21女子草丛中藏11万现金!警方追回66.43万?

- 2025-10-20玉轮场|“热”产值千亿。这座火锅城的

- 2025-10-20武汉一社区因向居民“分”菜地而名声大

- 2025-10-1915分钟后,该乘客办理登机手续时发现手

- 2025-10-19食材变身,展会线上拓展,知名品牌成亮